案例分享 | 看“幻阵”如何让闯入电商的黑客原形毕露

2018-04-24

对于电商平台来讲,网络之上的购物盛宴有多狂欢,隐匿网络之下的黑色产业链就有多疯狂。

在利益的驱使下,黑色产业像毒瘤一样扩散开来。不法分子利用黑客技术轻而易举地入侵相关网站的服务器或者站点,通过盗号、工具贩售及数据买卖等方式获取不法所得,绞尽脑汁地“榨取”着商家的利益。在众多行业中,电商以人多、钱多的特点成为黑产分子的首选目标。

发现黑客是企业防御系统中的第一道关口,现有的入侵检测体系,如IDS、EDR,甚至APT设备,在入侵检测方面并不完整,因为这些产品是基于特征检测的安全技术。基于特征检测曾经是基本的安全理念,但是当前这一理念在各种层出不穷的新型攻击手法面前失去了效力,攻击者利用社交网络、云服务、移动设备,通过数据泄漏、社会工程学、wifi攻击等多种不引起注意的方式,轻易穿透企业建立的层层防御,不触动各种安全设备的情况下轻松实现入侵,然后默默的熟悉企业环境,一步一步接近自己的目标,之后就像一阵风轻轻离开。

美丽联合集团是专注服务女性的时尚消费平台,集团旗下包括:蘑菇街、美丽说、微选、uni引力、锐鲨、MOGU STATION等产品与服务,覆盖时尚消费的各个领域,满足不同年龄层、消费力和审美品位的女性用户日常时尚资讯与时尚消费所需。

美丽联合集团对于企业安全的建设非常重视,其信息安全团队是由一群黑客和开发者组成的富有激情的极客团队,涵盖多个安全技术领域,主要负责集团的安全情报收集、黑白盒审计、安全应急响应、攻防研究、移动安全以及安全技术输出等,致力于为集团旗下产品提供全方位的安全保护。美丽联合集团对新兴的安全技术非常关注,是默安科技幻阵产品比较早期的客户之一。

近期,部署在美丽联合集团的幻阵捕捉到一起有针对性的入侵事件,并且成功溯源到攻击者的网络身份。以下是这起事件的完整回顾。

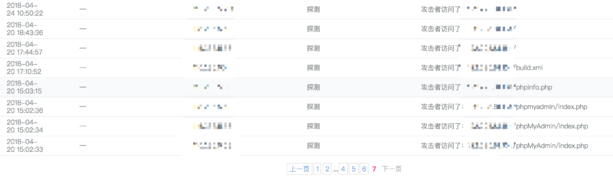

2018-04-20 15:03:15 攻击者首先使用扫描器对xxx.xxx.xx.xx的c端进行扫描,发现幻阵的相关蜜巢,幻阵识别为探测行为,威胁等级为低危。

2018.04.24,攻击者通过信息收集,生成针对蘑菇街的爆破字典对服务进行爆破,至此猜测攻击者通过收集信息,确认了资产归属于蘑菇街,故开始针对性的进行攻击。

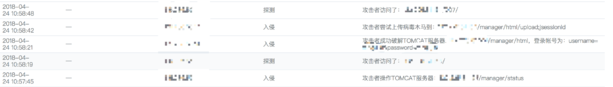

2018-04-24 10:57:45 攻击者使用字典成功爆破tomcat管理台,并上传木马,幻阵捕获到木马样本。

tomcat权限被限制,攻击者转而攻击其他服务。

2018-04-24 12:52:33 攻击者成功破解虚假OA系统用户名密码,简单翻看了后台之后,没发现敏感数据,便退出。

2018-04-24 12:10:13 攻击者开始爆破Redis。

2018-04-24 12:11:03攻击者成功破解Redis密码。

攻击者尝试写入/root/.ssh文件失败,随后查看了Redis中的相关key:value后退出。

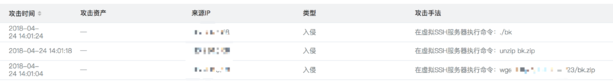

攻击者后续还对mysql,ssh服务成功爆破,由于幻阵的网络限制和权限控制,攻击者无法成功逃逸出幻阵密网进行更多的攻击,留下一个木马后门便退出。

暂未发现攻击者其他相关攻击。

在此次攻击中,攻击者先扫描到蘑菇街幻阵相关节点,攻击者通过信息收集,分析出节点属于蘑菇街后,开始针对性的使用与企业相关的字典进行爆破,并且对各种服务进行有针对性的攻击。

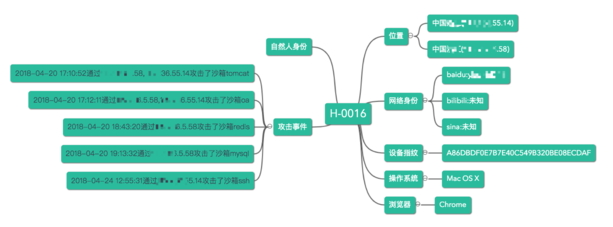

此次攻击中,攻击者使用了两个不同地区的IP,幻阵的溯源模块通过设备指纹,成功将攻击者的攻击进行关联,完整的还原出攻击过程,并成功溯源到攻击者的网络身份。

幻阵是默安科技首创的最独特最创新的产品,国内第一,世界领先。gartner曾将欺骗防御列列为未来的重要领域,RSA 2018大会创新沙盒环节,国外一家欺骗防御厂商入选了TOP 10。

企业需要新的产品补全入侵发现方案,我们基于多年的安全运营经验,将传统蜜罐升级为欺骗防御,有效的发现企业内部的异常行为,并且取整、追溯这些行为和人的身份。